Page 20 - 防禦還是破口?辨識AI的安全威脅

P. 20

COVER STORY

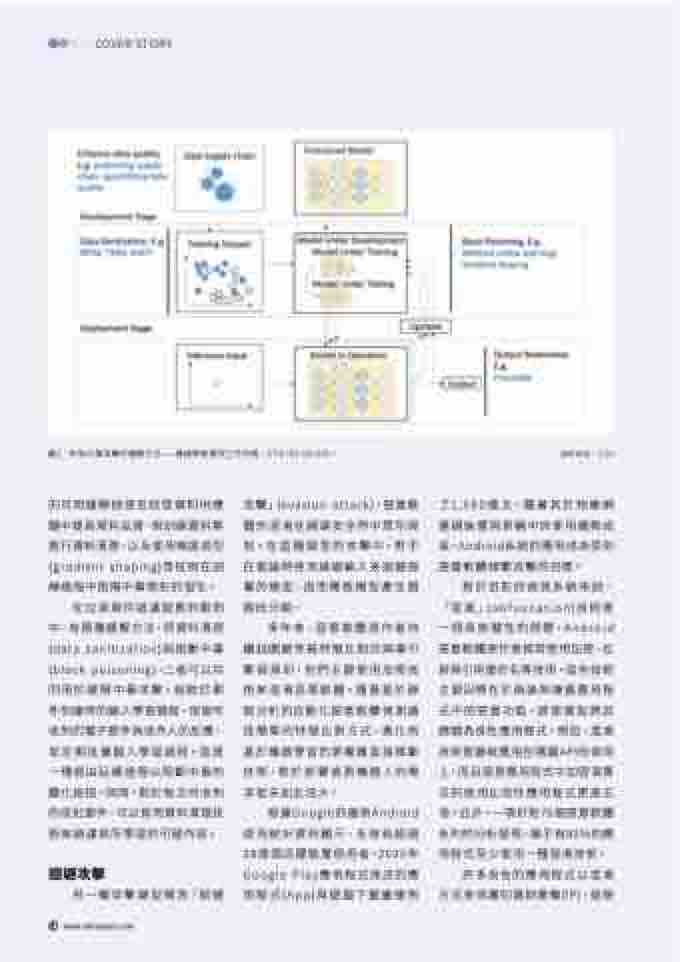

圖2:針對中毒攻擊的緩解方法——機器學習模型工作流程,ETSI ISG GR-005。

(資料來源:ETSI)

的可用緩解途徑包括從資料供應 鏈中提高資料品質、對訓練資料集 進行資料清理,以及使用梯度成型 (gradient shaping)等技術在訓 練過程中阻隔中毒情形的發生。

攻擊」(evasion attack),惡意軟 體的混淆在網路安全界中眾所周 知。在這種類型的攻擊中,對手 在推論時使用操縱輸入來迴避部 署的模型,因而導致模型產生錯 誤的分類。

了1,080億次。隨著其於物聯網 連網裝置與車輛中的使用趨勢成 長,Android系統的應用成為受到 惡意軟體頻繁攻擊的目標。

在垃圾郵件過濾服務的範例 中,有兩種緩解方法,即資料清理 (data sanitization)與阻斷中毒 (block poisoning),二者可以共 同用於緩解中毒攻擊。相較於郵 件到達時的輸入學習過程,保留所 收到的電子郵件與收件人的反應, 並定期批量輸入學習過程。這是 一種經由延緩過程以阻斷中毒的 變化途徑。同時,對於每次所收到 的成批郵件,可以採用資料清理技 術來過濾掉所學習的可疑內容。

多年來,惡意軟體原作者持 續試圖避免被特徵比對的病毒引 擎偵測到,他們主要使用加密技 術來混淆惡意軟體。隨著基於靜 態分析的自動化惡意軟體偵測器 從簡單的特徵比對方式,進化到 基於機器學習的更複雜直接推斷 技術,對於部署偵測機器人的需 求從未如此浩大。

對於目前的偵測系統來說, 「混淆」(obfuscation)技術是 一個具挑戰性的問題,Android 惡意軟體原作者經常使用加密、反 射與引用重命名等技術。這些技術 主要目標在於偽裝與掩蓋應用程 式中的惡意功能,誘使模型將其 歸類為良性應用程式。例如,混淆 技術普遍被應用在隱藏API的使用 上,而且惡意應用程式中加密演算 法的使用比良性應用程式更高五 倍。此外,一項針對76個惡意軟體 系列的分析發現,幾乎有80%的應 用程式至少使用一種混淆技術。

迴避攻擊

根據Google的最新Android 使用統計資料顯示,全球有超過 28億個活躍裝置使用者,2020年 Google Play應用程式商店的應 用程式(App)與遊戲下載量達到

許多良性的應用程式以混淆 方式來保護知識財產權(IP),這使

另一種攻擊類型稱為「迴避

18 www.edntaiwan.com